Имея 2 фактор при входе в "хорошо" (Конечно, лучше, чем отсутствие 2 фактора), но она по-прежнему оставляет пользователь уязвимого для сеанса угона, когда злоумышленник может выдавать себя уже аутентификацию пользователя. Для сайтов, которые позволяют 2factor быть отключено от авторизованной сессии без окончательной проверки 2factor простой атака возможна, когда злоумышленник просто отключает 2factor от активного сеанса и блокирует пользователь вне.

Пример сеанса домкрата атака:

котировка

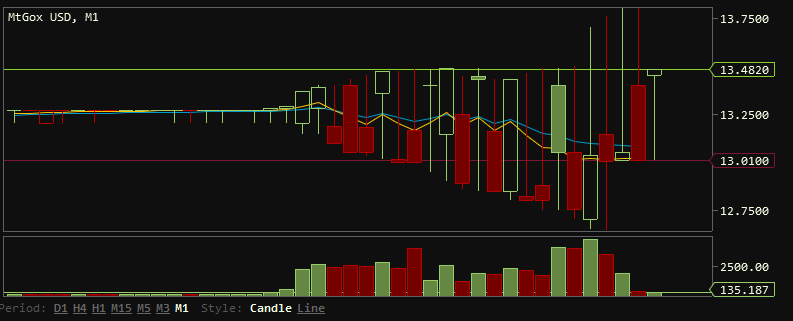

Пользователь, который имеет сильный пароль и OATH (2factor) журналы устройств в обмен. Пользователю предлагается для 2factor кода и аутентификации. Неизвестный пользователь его система скомпрометирована и мониторинга интернет-активности в поисках входа в систему. Троянец уведомляет злоумышленника о том, что пользователь имеет авторизованной сессии. Атакующий использует троян и аутентификацией сеанса обмена все USD для BTC и вывести все BTC на адрес злоумышленника. Это действие может быть практически невидимым для пользователя. сессия пользователя будет украден, и злоумышленник подражает пользователю, когда делает ретироваться. Для сервера обмена все выглядит как подлинные действия браузера от прошедшей проверки подлинности пользователя с их IP-адреса. Скорость атаки ограничивается только обработкой обмена серверов. Пользователь может войти в систему, глядя на $ 18,000 долларов США и 2000 BTC а затем обновление AJAX происходит и пользователь смотрит на $ 0 USD и 0 BTC. Глядя в историю активности пользователь увидит торгов и изымает, которые произошли секунды до которые, как представляется, пришли из него.

В конечном счете это будет происходить; это не вопрос, если, но когда. Когда это произойдет, это будет подрывать доверие пользователей. "См даже при сильных паролях и 2-факторе и уважаемого обмена с частичными холодильниками вы можете потерять все, что в секунде",

Установка MtGox с полным центром безопасности и возможностью настройки несколько устройств присяги для различных вариантов идеально подходит, но также много для небольшого обмена, чтобы взять на себя.

Самое простое исправление (больше как патч), это просто ограничивает 2factor к изымает (и удаление / обновление 2 фактора и редактирования / добавления предварительно сохранено отзывать варианты). Очевидно, что изменения 2factor всегда должно требовать 2 фактора проверки. В то время как в теории, если 2factor ограничивается только изымает злоумышленник может заставить пользователя продать (и взломщик гарантировать, что он имеет самую высокую цену), однако максимальная потеря была бы разница% в спред. (То есть пользователь продает $ 1000 на сумму BTC и получает только $ 997 на сумму USD). Это довольно слабый вектор атаки и, конечно, менее выгодно, чем сессии угона. Самый большой вектор атаки является удаление средств с валютного счета перемещения 2factor к тому, что действие твердеет его.

Лучшим решением было бы иметь несколько вариантов на странице конфигурации 2factor.

- Нет 2 фактора

- 2 фактора на отзывать

- 2 фактор при входе в систему

- 2 фактор при входе в систему & изымать